在C语言编程中,反编译是指将编译后的二进制代码转换回源代码的过程。这个过程通常用于逆向工程、调试和漏洞分析等场景。需要注意的是,反编译并不是一个完美的过程,因为编译过程中可能会丢失一些信息,如变量名、注释等。

以下是一些常见的C语言反编译工具和方法:

1. 反汇编工具:反汇编工具可以将二进制代码转换成汇编语言代码。常用的反汇编工具有IDA Pro、Ghidra、Radare2等。这些工具可以提供二进制代码的详细分析,包括函数调用、寄存器使用等。

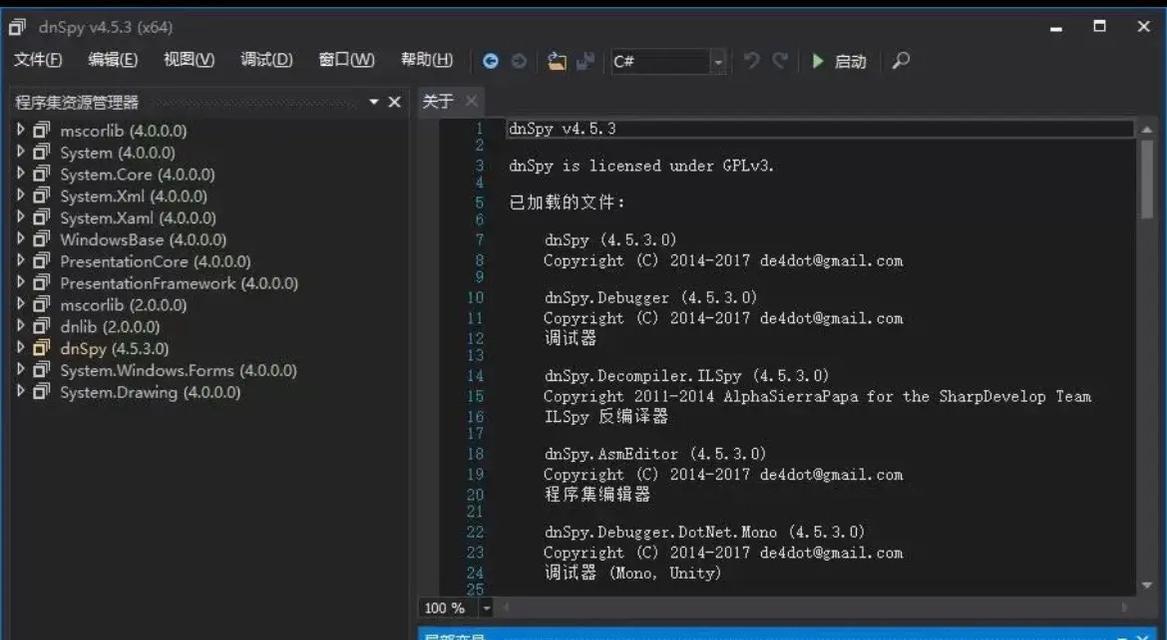

2. 反编译器:反编译器可以将二进制代码转换成高级语言代码,如C语言。常用的反编译器有HexRays、OLLVM等。这些工具可以尝试恢复源代码的结构和逻辑,但可能无法完全恢复所有信息。

3. 手工分析:在某些情况下,可能需要手动分析二进制代码,以理解其功能和逻辑。这通常需要深厚的汇编语言和计算机体系结构知识。

4. 混淆代码:为了防止反编译,开发者可能会使用混淆技术来混淆代码。混淆后的代码更难以理解和分析,增加了反编译的难度。

5. 加壳保护:为了保护代码不被轻易反编译,开发者可能会使用加壳工具对二进制代码进行加壳处理。加壳后的代码需要先进行脱壳处理,才能进行反编译。

需要注意的是,反编译可能涉及版权和知识产权问题,因此在没有授权的情况下进行反编译可能违反相关法律法规。在进行反编译时,应确保合法合规。亲爱的编程爱好者们,你是否曾好奇过,那些复杂的程序背后,隐藏着怎样的秘密?今天,就让我带你一起探索C语言编程的反编译之旅,揭开程序背后的神秘面纱!

一、何为反编译?

反编译,顾名思义,就是将编译后的程序还原成源代码的过程。简单来说,就是将机器语言转换成人类可读的代码。这个过程对于逆向工程、漏洞修复、程序分析等领域具有重要意义。

二、C语言编程的反编译工具

1. OllyDbg:作为一款经典的逆向工程工具,OllyDbg在Windows平台上有着广泛的应用。它可以帮助你分析程序运行过程,查看汇编代码,甚至修改程序逻辑。

2. Windbg:Windbg是Windows平台上一款功能强大的调试工具,它支持多种调试模式,包括内核调试、用户模式调试等。在反编译过程中,Windbg可以帮助你查看程序的反汇编代码,分析程序运行过程。

3. IDA Pro:IDA Pro是一款功能强大的逆向工程工具,它支持多种编程语言和平台。IDA Pro可以帮助你分析程序结构,查看汇编代码,甚至生成伪代码。

4. GDB:GDB是Linux平台上的一款调试工具,它可以帮助你分析程序运行过程,查看汇编代码,甚至修改程序逻辑。

三、C语言编程的反编译步骤

1. 获取程序二进制文件:首先,你需要获取目标程序的二进制文件。这可以通过多种方式实现,例如下载、破解等。

2. 加载程序到反编译工具:将二进制文件加载到反编译工具中,例如OllyDbg、Windbg等。

3. 分析程序结构:在反编译工具中,分析程序结构,了解程序的各个模块、函数等。

4. 查看汇编代码:查看程序的汇编代码,分析程序运行过程。

5. 生成伪代码:根据汇编代码,生成伪代码。伪代码是介于汇编代码和源代码之间的中间代码,它可以帮助你更好地理解程序逻辑。

6. 还原源代码:根据伪代码,还原源代码。这个过程可能需要一定的编程技巧和经验。

四、反编译的局限性

1. 信息丢失:在编译过程中,部分信息可能会丢失,例如注释、变量名等。这会导致反编译后的源代码难以理解。

2. 代码重构:反编译后的源代码可能需要进行重构,以适应现代编程规范。

3. 逆向工程难度:对于复杂的程序,逆向工程的难度会大大增加。

五、

C语言编程的反编译是一个充满挑战的过程,但也是一个充满乐趣的探索之旅。通过反编译,我们可以更好地理解程序运行过程,提高编程技能。希望这篇文章能帮助你开启这段奇妙的旅程!